Sunday, 20. May 2007

Online-Durchsuchung geht schon, glaube ich...

Jedes Mal, wenn ich Texte über Schäubles Online-Durchsuchungspläne lese und besonders die daran anschliessenden Diskussionen, frage ich mich, warum alle so sicher sind, dass das nicht funktionieren soll...

Als das Thema das erste Mal auftauchte, hab ich auch erstmal gelacht über die Typen vom BKA, die glauben, mit 2 Planstellen und ein bisschen Kohle eine ordentliche Abhörtechnik etablieren zu können. Aber inzwischen fürchte ich, sie könnens doch.

Ich halte auch den Begriff "Bundestrojaner" für irreführend. Es mag sein, dass es auch Schadprogramme im Sinne der üblichen Trojaner geben wird, die von Organen der Sicherheit aufs Netz losgelassen werden. Aber zunächst gehts denen erstmal um die allgemeine Möglichkeit, fremder Leute Computer zu hacken, eben um "heimlichen Zugriff auf IT Systeme unter Einsatz technischer Mittel".

Das muss also kein Trojaner sein im Sinne von "ich schick der Zielperson eine Mail mit nem Anhang 'nackte_terroristin.exe' und hoffe, dass der Depp draufklickt". Das Spektrum reicht vom Ausnützen altbekannter Sicherheitslücken im Betriebssystem bis zum einfachen Nachschaun, ob der Betreffende vielleicht eine ungeschützte Windowsfreigabe hat oder vielleicht einen dieser modernen Drucker mit eingebauter Festplatte, Webinterface und Druckvorschau per Browser.

Potential dafür ist da auf Seiten der Beobachteten. Vint Cerf behauptet, dass von 600 Millionen Rechnern am Internet 100 bis 150 Millionen mit Trojanischen Pferden infiziert seien und Teil eines Bot-Netzes. Auch wenn man 25% für zu hoch gegriffen hält, einzelne Botnetze mit 400000 und 1500000 "Teilnehmern" sind hinreichend dokumentiert und anscheinend stehen genügend PCs bereit, falls irgendjemand Attacken gegen prominente Ziele des estländischen Internets durchführen möchte.

Auch im kleinen merkt man diese Masse an Zombie-Rechnern. Wenn ich meinen DSL-Router 3 Minuten lang loggen lasse, finde ich 3 IP-Adressen von Rechnern, die gerade versuchen auf meine IP-Adresse zuzugreifen. Pro Tag versuchen 100 Rechner auf diesem Server Windows-Freigaben zu nutzen und 2-5 versuchen, sich per ssh anzumelden.

Das sind ja nun alles keine "Hacker", die sich meinen Rechner als Ziel aussuchen und mir etwas antun wollen, ein gezielter Angriff würde ja nicht die Windows-Freigaben eines Linux-Rechners als Ansatzpunkt nehmen. Das sind einfach Rechner von ahnungslosen Opfern, die irgendwann mal ein Attachment zu viel angeklickt haben, ein falsches Tool installiert haben, einen Servicepatch nicht eingespielt haben oder sonst irgendwie reingefallen sind. Einige davon sind natürlich wirklich sehr einfach begabte Menschen, die halt auf alles klicken, was nicht schnell genug unter der Maus wegkriechen kann. 0.16% der Internetnutzer würden z.B. auf die Google-Anzeige "Is your PC virus-free? Get it infected here!" klicken.

Auch im "halbprofessionellen" Bereich der Betreiber eigener Server scheint ein erobertes Betriebssystem oder wenigstens ein hackbares Forum nicht selten zu sein.

Anfällige Rechner und anfällige Nutzer gibt es also genug da draussen. Wäre ich ein Schnüffler, würde es mich schon enorm wurmen, diese wunderbare Quelle nicht anzapfen zu dürfen. Allein die Vorstellung, das da draussen 10-25% aller Dokumente am offenen Fenster liegen und 10-25% aller Gespräche in ordentlicher bequem abhörbarer Lautstärke geführt werden, wäre eine traumhafte Vorstellung für mich. Und zwar unabhängig davon, ob das für mich interessante Dokumente und Gespräche sind. Einfach die Vorstellung, bei Verdacht nur hingehn zu müssen und mit einer Chance von 1/10 oder 1/4 einfach so zuhören und lesen zu können...

Der eine oder andere EDV-Leiter der Terrorzentralen und gewiefte Kinderpornosammler mag vielleicht Vorkehrungen treffen und vermutlich ist dann das Ende der Fahnenstange für die Staatshacker wirklich ganz schnell erreicht. Aber selbst denen würde ich nicht allzuviel Kompetenz in Computerdingen zutrauen, ganz zu schweigen von kleineren Kallibern, die vermutlich auch schnell in den Anwendungsbereich der Online-Durchsuchung kommen werden.

Im Wesentlichen zeichnet sich der Terrorist ja nicht durch technisches Fachwissen, sondern durch Motivation aus. Die Kofferbomber, die im Juli 2006 versucht haben, Züge zu sprengen, waren ja auch hochmotiviert, aber zu ungeschickt eine wirklich funktionierende Bombe zu basteln. Solchen Leuten vor dem Attentat noch schnell einen Crashkurs in Computersicherheit und richtiger Nutzung von Kommunikationsmitteln zu geben, wäre vermutlich auch zu mühsam. Da könnte der alte Osama auch gleich selbst anreisen und den Koffer zünden. Auserdem schadet es aus dessen Sicht ja nicht, wenn der eine oder andere Fall schon im Versuchsstadium auffliegt: "Terror" heisst ja "Schrecken" und nicht "Explosion"...

Alles in allem also schon eine tolle Sache, diese Online-Durchsuchung. Wäre ich Polizist, würde ich sowas unbedingt dürfen wollen.

Übrigens soll das hier nicht heissen, dass ich die Wünsche unserer Innenminister gut finde. Auch die technisch unwissenden haben ein Recht auf Informationelle Selbstbestimmung und die Unverletzlichkeit der Wohnung. Nur weil 25% aller Türen ungesichert sind gegen Einbrecher heisst das nicht, dass auch der Verfassungsschutz reindarf.

(Verwendete Wikipedia und Google-Suchbegriffe für diesen Beitrag: "Trojaner" "Botnetz" "Vint Cerf Botnetz" "Botnetz Verurteilung" "Mein Server wurde gehackt" "Bahn Bombe Koblenz" "Kofferbomber" "Terror" "GG Art 13". Das kann ja heiter werden...)

Als das Thema das erste Mal auftauchte, hab ich auch erstmal gelacht über die Typen vom BKA, die glauben, mit 2 Planstellen und ein bisschen Kohle eine ordentliche Abhörtechnik etablieren zu können. Aber inzwischen fürchte ich, sie könnens doch.

Ich halte auch den Begriff "Bundestrojaner" für irreführend. Es mag sein, dass es auch Schadprogramme im Sinne der üblichen Trojaner geben wird, die von Organen der Sicherheit aufs Netz losgelassen werden. Aber zunächst gehts denen erstmal um die allgemeine Möglichkeit, fremder Leute Computer zu hacken, eben um "heimlichen Zugriff auf IT Systeme unter Einsatz technischer Mittel".

Das muss also kein Trojaner sein im Sinne von "ich schick der Zielperson eine Mail mit nem Anhang 'nackte_terroristin.exe' und hoffe, dass der Depp draufklickt". Das Spektrum reicht vom Ausnützen altbekannter Sicherheitslücken im Betriebssystem bis zum einfachen Nachschaun, ob der Betreffende vielleicht eine ungeschützte Windowsfreigabe hat oder vielleicht einen dieser modernen Drucker mit eingebauter Festplatte, Webinterface und Druckvorschau per Browser.

Potential dafür ist da auf Seiten der Beobachteten. Vint Cerf behauptet, dass von 600 Millionen Rechnern am Internet 100 bis 150 Millionen mit Trojanischen Pferden infiziert seien und Teil eines Bot-Netzes. Auch wenn man 25% für zu hoch gegriffen hält, einzelne Botnetze mit 400000 und 1500000 "Teilnehmern" sind hinreichend dokumentiert und anscheinend stehen genügend PCs bereit, falls irgendjemand Attacken gegen prominente Ziele des estländischen Internets durchführen möchte.

Auch im kleinen merkt man diese Masse an Zombie-Rechnern. Wenn ich meinen DSL-Router 3 Minuten lang loggen lasse, finde ich 3 IP-Adressen von Rechnern, die gerade versuchen auf meine IP-Adresse zuzugreifen. Pro Tag versuchen 100 Rechner auf diesem Server Windows-Freigaben zu nutzen und 2-5 versuchen, sich per ssh anzumelden.

Das sind ja nun alles keine "Hacker", die sich meinen Rechner als Ziel aussuchen und mir etwas antun wollen, ein gezielter Angriff würde ja nicht die Windows-Freigaben eines Linux-Rechners als Ansatzpunkt nehmen. Das sind einfach Rechner von ahnungslosen Opfern, die irgendwann mal ein Attachment zu viel angeklickt haben, ein falsches Tool installiert haben, einen Servicepatch nicht eingespielt haben oder sonst irgendwie reingefallen sind. Einige davon sind natürlich wirklich sehr einfach begabte Menschen, die halt auf alles klicken, was nicht schnell genug unter der Maus wegkriechen kann. 0.16% der Internetnutzer würden z.B. auf die Google-Anzeige "Is your PC virus-free? Get it infected here!" klicken.

Auch im "halbprofessionellen" Bereich der Betreiber eigener Server scheint ein erobertes Betriebssystem oder wenigstens ein hackbares Forum nicht selten zu sein.

Anfällige Rechner und anfällige Nutzer gibt es also genug da draussen. Wäre ich ein Schnüffler, würde es mich schon enorm wurmen, diese wunderbare Quelle nicht anzapfen zu dürfen. Allein die Vorstellung, das da draussen 10-25% aller Dokumente am offenen Fenster liegen und 10-25% aller Gespräche in ordentlicher bequem abhörbarer Lautstärke geführt werden, wäre eine traumhafte Vorstellung für mich. Und zwar unabhängig davon, ob das für mich interessante Dokumente und Gespräche sind. Einfach die Vorstellung, bei Verdacht nur hingehn zu müssen und mit einer Chance von 1/10 oder 1/4 einfach so zuhören und lesen zu können...

Der eine oder andere EDV-Leiter der Terrorzentralen und gewiefte Kinderpornosammler mag vielleicht Vorkehrungen treffen und vermutlich ist dann das Ende der Fahnenstange für die Staatshacker wirklich ganz schnell erreicht. Aber selbst denen würde ich nicht allzuviel Kompetenz in Computerdingen zutrauen, ganz zu schweigen von kleineren Kallibern, die vermutlich auch schnell in den Anwendungsbereich der Online-Durchsuchung kommen werden.

Im Wesentlichen zeichnet sich der Terrorist ja nicht durch technisches Fachwissen, sondern durch Motivation aus. Die Kofferbomber, die im Juli 2006 versucht haben, Züge zu sprengen, waren ja auch hochmotiviert, aber zu ungeschickt eine wirklich funktionierende Bombe zu basteln. Solchen Leuten vor dem Attentat noch schnell einen Crashkurs in Computersicherheit und richtiger Nutzung von Kommunikationsmitteln zu geben, wäre vermutlich auch zu mühsam. Da könnte der alte Osama auch gleich selbst anreisen und den Koffer zünden. Auserdem schadet es aus dessen Sicht ja nicht, wenn der eine oder andere Fall schon im Versuchsstadium auffliegt: "Terror" heisst ja "Schrecken" und nicht "Explosion"...

Alles in allem also schon eine tolle Sache, diese Online-Durchsuchung. Wäre ich Polizist, würde ich sowas unbedingt dürfen wollen.

Übrigens soll das hier nicht heissen, dass ich die Wünsche unserer Innenminister gut finde. Auch die technisch unwissenden haben ein Recht auf Informationelle Selbstbestimmung und die Unverletzlichkeit der Wohnung. Nur weil 25% aller Türen ungesichert sind gegen Einbrecher heisst das nicht, dass auch der Verfassungsschutz reindarf.

(Verwendete Wikipedia und Google-Suchbegriffe für diesen Beitrag: "Trojaner" "Botnetz" "Vint Cerf Botnetz" "Botnetz Verurteilung" "Mein Server wurde gehackt" "Bahn Bombe Koblenz" "Kofferbomber" "Terror" "GG Art 13". Das kann ja heiter werden...)

Saturday, 19. May 2007

Verdächtig

Die taz schreibt über die eher eigenartige Vorgehensweise der Polizei bei den terrorverdächtigen G8-Gegnern

Bei mir dürften sie da aber auch fündig werden, bei einem kurzer Blick in meine Google-History tun sich Abgründe auf:

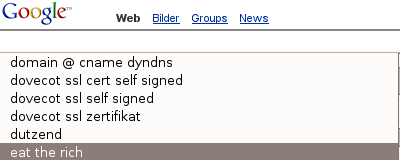

(Ich weiss nicht, wie dieses "dutzend" da reinkam und "eat the rich" ist eine Kneipe in München und ein Lied von Aerosmith und ein Film auch, ehrlich!)

Den Link hab ich bei Florian Holzhauer gefunden, der dagegen ein Tool namens TrackMeNot empfiehlt. Das sucht im Hintergrund nebenbei immer nach harmlosen Dingen und verschleiert so die wahren Suchbegriffe. Aber was ist schon harmlos, heutzutage...

Hanebüchen auch die Argumentationskette bei einem vierten Durchsuchungsbefehl. Darin wird dem Beschuldigten vorgeworfen, an einem vor wenigen Monaten verübten Brandanschlag auf das Berliner Unternehmen Dussmann beteiligt gewesen zu sein. Das Indiz für diese Annahme: Der Beschuldigte hätte im Internet mal nach "Dussmann" recherchiert. Dussmann unterhält unter dem gleichen Namen eines der größten Bücherkaufhäuser der Stadt.

Bei mir dürften sie da aber auch fündig werden, bei einem kurzer Blick in meine Google-History tun sich Abgründe auf:

(Ich weiss nicht, wie dieses "dutzend" da reinkam und "eat the rich" ist eine Kneipe in München und ein Lied von Aerosmith und ein Film auch, ehrlich!)

Den Link hab ich bei Florian Holzhauer gefunden, der dagegen ein Tool namens TrackMeNot empfiehlt. Das sucht im Hintergrund nebenbei immer nach harmlosen Dingen und verschleiert so die wahren Suchbegriffe. Aber was ist schon harmlos, heutzutage...

Tuesday, 15. May 2007

Auslaufen

Unser Urheberrecht ist wirklich viel zu kompliziert. Gut dass es den Netzwelt-Ticker bei Spiegel Online gibt.

Die schreiben:

Das wundert ein paar Leser und der Autor schafft nochmal in einem Update Klarheit:

klar, oder?

Ich probiers einfach auch nochmal:

Ich finde es ok. Wer Anfang der 50er Jahre Platten des jungen Jürgens (damals hiess er noch "Udo Bolàn" mit Künstlernamen, sagt Wikipedia) gesammelt hat, ein halbes Jahrhundert lang die Dinger abgestaubt, gehegt und gepflegt hat, soll davon ruhig MP3s machen dürfen. Solls der Künstler halt als Kulturgut, Volksmusik oder so sehn, dessen Tradierung über 70 Jahre + Lebenszeit des Künstlers vielleicht an technischen Hürden scheitern würde.

Falls alle Künstler so jung schreiben und so alt werden wie Udo Jürgens, müsste man sonst Aufnahmen über einen Zeitraum von vielleicht 130 Jahren aufbewahren und mehrmals auf neue Medien überspielen. Dazu ist allerdings kein einzelner Sammler mehr in der Lage, sondern bestenfalls Institutionen wie Bibliotheken oder Mönchsorden. Selbst Musiklabels traue ich nicht zu, diese Arbeit zuverlässig zu übernehmen, Gewinn springt da ja nur selten dabei raus. Da ist die Hoffnung dass irgendwer aus dem Netz das Zeug aufhebt, verbreitet und in 20 Jahren in das dann übliche Format überspielt schon grösser.

Vielleicht würde ihm ein gewerbliches Nutzungsverbot helfen. Falls einer mit seiner Komposition von 1950 "Je t’aime" Unterwäsche bewirbt ohne zu fragen und ohne zahlen zu müssen, ärgert er sich zurecht.

Nachtrag 17.5.: Inzwischen steht im Netzwelt-Ticker "Udo Jürgens Rechte an seinen Kompositionen und Texten laufen nicht aus, so lange er lebt."

Die schreiben:

Die Songs, die Udo Jürgens kurz nach dem Zweiten Weltkrieg schrieb, verlieren 50 Jahre nach Veröffentlichung ihren Schutz.

Das wundert ein paar Leser und der Autor schafft nochmal in einem Update Klarheit:

Udo Jürgens Rechte an seinen Kompositionen und Texten laufen aus, so lange er lebt. Auslaufen werden hingegen die Rechte an den Aufnahmen der entsprechenden Lieder und zwar 50 Jahre nach Erscheinen.

klar, oder?

Ich probiers einfach auch nochmal:

Geschrieben/Komponiert: 70 Jahre nach seinem Tod kann man damit machen was man will.

Gesungen: 50 Jahre nach Veröffentlichung der Aufnahme.

Aber nur diese Aufnahme weitergeben, selber nachsingen oder -klimpern gilt nicht, jedenfalls nicht öffentlich.

Natürlich muss die Kopie auf einem deutschen CD-Brenner erfolgen. Da legen wir beim Kauf nämlich 7,50 Euro für die GEMA drauf und die sorgt dann dafür, dass der Texter und der Komponist (oder deren Erben bis 70 Jahre nach deren Ableben) noch was davon abbekommen.

Verbreitung im Internet geht auch nur mit Abgabe an die GEMA, also z.B. mit dem günstigen Podcast-Tarif.

Ich finde es ok. Wer Anfang der 50er Jahre Platten des jungen Jürgens (damals hiess er noch "Udo Bolàn" mit Künstlernamen, sagt Wikipedia) gesammelt hat, ein halbes Jahrhundert lang die Dinger abgestaubt, gehegt und gepflegt hat, soll davon ruhig MP3s machen dürfen. Solls der Künstler halt als Kulturgut, Volksmusik oder so sehn, dessen Tradierung über 70 Jahre + Lebenszeit des Künstlers vielleicht an technischen Hürden scheitern würde.

Falls alle Künstler so jung schreiben und so alt werden wie Udo Jürgens, müsste man sonst Aufnahmen über einen Zeitraum von vielleicht 130 Jahren aufbewahren und mehrmals auf neue Medien überspielen. Dazu ist allerdings kein einzelner Sammler mehr in der Lage, sondern bestenfalls Institutionen wie Bibliotheken oder Mönchsorden. Selbst Musiklabels traue ich nicht zu, diese Arbeit zuverlässig zu übernehmen, Gewinn springt da ja nur selten dabei raus. Da ist die Hoffnung dass irgendwer aus dem Netz das Zeug aufhebt, verbreitet und in 20 Jahren in das dann übliche Format überspielt schon grösser.

Vielleicht würde ihm ein gewerbliches Nutzungsverbot helfen. Falls einer mit seiner Komposition von 1950 "Je t’aime" Unterwäsche bewirbt ohne zu fragen und ohne zahlen zu müssen, ärgert er sich zurecht.

Nachtrag 17.5.: Inzwischen steht im Netzwelt-Ticker "Udo Jürgens Rechte an seinen Kompositionen und Texten laufen nicht aus, so lange er lebt."

Saturday, 12. May 2007

Keine Reue

Kontraste hat jetzt den Text der Dienstanweisung ausgegraben, mit der der Minister, der Staatssekretär und das Parlamentarische Kontrollgremium gelinkt wurde:

Hans Peter Uhl von der CSU konnte den Text nicht deuten damals im Kontrollgremium

und sein Kollege Ströbele von den Grünen auch nicht

Vielleicht ist das das Problem. Die Leute verstehen die Sprache der Leute nicht, die sie beaufsichtigen sollen und nachfragen trauen sie sich nicht, weil sonst der Mann vom Verfassungsschutz verächtlich schnauft. Auf die Idee, dass das Ding, in das die Frau im Vorzimmer immer die Briefe tippt ein "IT-System" sein könnte, kommen sie nicht von allein.

Bayern macht übrigens einen eigenen Vorstoss zum Online-Schnüffeln. Die Netzzeitung zitiert unsere Justizministerin mit

Da schon oft auch Hausdurchsuchungen wegen Kinderpornographie durchgeführt wurden, stimmt das mit der Hürde natürlich nicht ganz, man könnte sich ja bequem statt am Grossen Lauschangriff einfach an der Offline-Durchsuchung orientieren. Ich vermute, Frau Merk wollte einfach nochmal ein Stichwort fallen lassen und es geht ihr halt so wie den anderen auch: Sie hat keine Ahnung, worum es geht, aber man hat ihr gesagt, dass man das braucht. Ausserdem geht das so eh nicht durch die Gesetzgebung und wenn man schonmal Stimmung für die konservative Wählerschaft macht, kann man auch ordentlich aufs Blech hauen.

Was mir bei der ganzen Sache irgendwie fehlt, ist irgendeine Form von Scham darüber, dass jahrelang die Behörden gegen Gesetzte verstossen haben, absichtlich oder aus Versehen gedeckt von der Regierung und ohne funktionierende Kontrolle des Parlaments. Das finde ich besonders tragisch, diese Kontrolle ist schliesslich die einzige Kontrolle, die stattfinden sollte, jeder öffentliche Einblick in die Arbeit der Schnüffler wurde ja durch dieses Gremium ersetzt.

Stattdessen ist die einzige Konsequenz dieses Treibens, dass man eben versucht, die Rechtsgrundlage zu schaffen und so die Straftäterbande nachträglich zu legalisieren.

Das heimliche Beobachten und sonstige Aufklären des Internets sowie insbesondere die verdeckte Teilnahme an seinen Kommunikationseinrichtungen, bzw. die Suche nach ihnen, sowie der heimliche Zugriff auf IT Systeme unter Einsatz technischer Mittel.

Hans Peter Uhl von der CSU konnte den Text nicht deuten damals im Kontrollgremium

als Jurist und Nichttechniker, nicht IT-Spezialist. Ich verstehe ich es nicht, was damit im Einzelnen gemeint ist und wozu die Dienste befugt sein sollen

und sein Kollege Ströbele von den Grünen auch nicht

Allein die Vorstellung, dass ein Geheimdienst in den Computer, den ich hier auf meinem Schreibtisch habe über das Telefon reinkriechen kann, diese Vorstellung habe ich erst Ende 2006 entwickeln können, seit ich gehört habe, dass das im strafprozessualen Bereich angewandt worden ist.

Vielleicht ist das das Problem. Die Leute verstehen die Sprache der Leute nicht, die sie beaufsichtigen sollen und nachfragen trauen sie sich nicht, weil sonst der Mann vom Verfassungsschutz verächtlich schnauft. Auf die Idee, dass das Ding, in das die Frau im Vorzimmer immer die Briefe tippt ein "IT-System" sein könnte, kommen sie nicht von allein.

Bayern macht übrigens einen eigenen Vorstoss zum Online-Schnüffeln. Die Netzzeitung zitiert unsere Justizministerin mit

Weder von Bundesinnenminister Wolfgang Schäuble (CDU) noch von Justizministerin Brigitte Zypries (SPD) lägen bisher Entwürfe vor, beklagte Bayerns Justizministerin Beate Merk (CSU) in der «Welt am Sonntag». «Wir brauchen sehr schnell eine Rechtsgrundlage.»

Die Ministerin will die Durchsuchung von Computern dem Bericht zufolge rechtlich wie eine Telefonüberwachung behandeln. Die Online- Überwachung an die strengeren Voraussetzungen zu knüpfen, wie sie bei der Wohnraumüberwachung (Lauschangriff) gelten, hält die CSU- Politikerin für zu restriktiv. «Diese hohen Hürden würden beispielsweise verhindern, dass Besitz und Verbreitung von Kinderpornografie effektiver bekämpft werden können», sagte sie.

Da schon oft auch Hausdurchsuchungen wegen Kinderpornographie durchgeführt wurden, stimmt das mit der Hürde natürlich nicht ganz, man könnte sich ja bequem statt am Grossen Lauschangriff einfach an der Offline-Durchsuchung orientieren. Ich vermute, Frau Merk wollte einfach nochmal ein Stichwort fallen lassen und es geht ihr halt so wie den anderen auch: Sie hat keine Ahnung, worum es geht, aber man hat ihr gesagt, dass man das braucht. Ausserdem geht das so eh nicht durch die Gesetzgebung und wenn man schonmal Stimmung für die konservative Wählerschaft macht, kann man auch ordentlich aufs Blech hauen.

Was mir bei der ganzen Sache irgendwie fehlt, ist irgendeine Form von Scham darüber, dass jahrelang die Behörden gegen Gesetzte verstossen haben, absichtlich oder aus Versehen gedeckt von der Regierung und ohne funktionierende Kontrolle des Parlaments. Das finde ich besonders tragisch, diese Kontrolle ist schliesslich die einzige Kontrolle, die stattfinden sollte, jeder öffentliche Einblick in die Arbeit der Schnüffler wurde ja durch dieses Gremium ersetzt.

Stattdessen ist die einzige Konsequenz dieses Treibens, dass man eben versucht, die Rechtsgrundlage zu schaffen und so die Straftäterbande nachträglich zu legalisieren.

Erkennungsdienstliche Behandlung

Ah, wie schon vermutet, der Kompromiss ist da, die SPD hat sich wacker geschlagen.

Ah, wie schon vermutet, der Kompromiss ist da, die SPD hat sich wacker geschlagen.Fingerabdrücke werden nun doch nicht im Amt gespeichert, sondern nur im Pass und dann vernichtet. Online abfragbar sind sie damit natürlich auch nicht und ohne Speicherung werden die Begehrlichkeiten "wenn wir die Daten haben, wäre es doch unverantwortlich sie nicht für ... einzusetzen" nicht so schnell auftauchen.

Dieser am Donnerstag von Peter Struck und Volker Kauder gefundene Kompromiss entspricht in dieser Hinsicht zufällig dem Kompromiss vom Dezember der dann zum Regierungsentwurf für das neue Passgesetz wurde:

Bundesinnenminister Dr. Wolfgang Schäuble erklärte hierzu:

[...]

Die Daten sind gegen unberechtigten Zugriff gesichert und werden nirgendwo anders als im Chip des Passes gespeichert.

Schön wenn ein Gesetz so langfristig über mehrere Monate wirklich durchhält.

Das Bild wird allerdings schon online abrufbar sein. Man musste halt einen Kompromiss finden.

Wird sicher interessant im Herbst. Hoffentlich findet die Abdruckscannerei halbwegs technisch modern statt. Stempelkissen und Papierstreifen bleibt in der Vorstellungswelt der Bürger doch irgendwie dem gemeinen Verbrecher vorbehalten. So möchte man ja nicht behandelt werden.

« vorherige Seite

(Seite 13 von 17, insgesamt 84 Einträge)

» nächste Seite