Sunday, 13. May 2007

Kindergarten

Ich hätte es ja nicht für möglich gehalten, aber man kann wirklich an einem Abend 4 GByte an einen einzelnen Idioten verschwenden, wenn der nur hartnäckig genug ist....

Ich hätte es ja nicht für möglich gehalten, aber man kann wirklich an einem Abend 4 GByte an einen einzelnen Idioten verschwenden, wenn der nur hartnäckig genug ist....Um 19:05 ist der Typ das erste Mal aufgetaucht; Mit einem normalen Browser und hat sich die Seite angesehen.

Nach 20 Minuten erschien sie wohl als Spielobjekt für seine Hackertools geeignet und in den Logs tauchen so lustige URLs wie "/../../../winnt/repair/sam._" und "/club/data/.htpasswd". Offensichtlich irgendein Scanner, der auf bekannte Schwachstellen in Servern und Forensystemen sucht.

Das war nach ein paar Minuten auch vorbei und er hat angefangen alle verfügbaren Dateien abzusaugen. Nebenbei hat sein Tool noch weiter alle möglichen URLs ausprobiert: "/1/", "/puppy/", "/sex/"

So hat er insgesamt 7300 gültige URLs gesaugt und 20000 ungültige URLs ausprobiert.

So richtig in Fahrt ist er aber erst gekommen, als er auf ein geschütztes Verzeichnis (die Statistik) gekommen ist. Da hat sein Tool dann eine Stunde damit verbracht, 270000 Usernamen / Passwort-Kombinationen auszuprobieren: "00000", "Cumulus_Nimbus", "hitlersaveslives" ... Einige davon mehrfach, insgesamt waren es 570000 Zugriffsversuche.

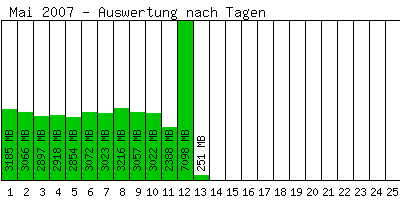

Ich hab ihn halt dann gesperrt und jetzt gibt es eine neue Regel für den Paketfilter: Wer mehr als 1000 Einträge im Errorlog hinterlässt, der fliegt und darf erst morgen wieder mitspielen. Der Traffic ist auch nicht so schlimm. Ich brauche mein Transfervolumen, das ich pauschal zahle, eh nicht auf. Was übrig bleibt wird über den Monat verteilt an den Tor-Node verfüttert, der bekommt jetzt im Mai ein bisschen weniger, die anonyme Masse der Tor-User wirds nicht weiter merken.

Aber was motiviert diese Typen?

- Einen Webserver des gegnerischen Stammes zu defacen, also dessen Inhalte durch eigene kreative Änderungen zu ersetzen kann ja ganz lustig sein. Im einen oder anderen Fall kann man damit sicher in seinem Häuserblock Ruhm und Ehre gewinnen.

- Einen ssh-Zugang zu erobern ist immer nützlich. Man hat einen fremden Server, der einem nicht zuzuordnen ist und kann von dort aus weiterarbeiten. So ein Server ist ja vielseitig verwendbar und wenn man die Spuren verwischt, stell ichs mir in der Hackerbranche sehr nützlich vor, sowas zu haben.

- Einen ftp-Server kann man ganz toll zum Bunkern von Raubkopien verwenden.

- Einen aufgemachten Mailserver kann man bestimmt an Spammer verkaufen.

- Aus dem Verwaltungsteil eines Forums bekommt man vielleicht nette Passwörter, die die Leute woaders auch verwenden.

- Aus dem Backoffice-Teil eines online-shops kann man vielleicht die eine oder andere Kreditkartennummer abziehen.

Aber was um Himmels willen verspricht sich einer hinter einer passwortgeschützten Webseite? Ich kann mir nichts vorstellen, was man nicht woanders auch sehen könnte und Zugriff auf ssh und Mail hat der Typ nichtmal versucht. Dass hier weder Scheckkarten noch Zugangsdaten zu weiteren Rechnern liegen sollte ja klar sein. Die paar GByte und die 2 Stunden Zeit fallen auch auf der Gegenseite an, das muss sich doch irgendwie lohnen...

Inzwischen ist übrigens Ruhe. Der Hacker hat zwar trotz Sperre fleissig weiter rumprobiert, aber jetz ist er weg. In Michigan ist es jetzt 20 Uhr, vermutlich hat die Mutter den kleinen Kunden von Road Runner zum Essen gerufen.

Nachtrag 15.5: Heute kam die gleiche IP-Adresse nochmal vorbei (dachte garnicht, dass RR so langlebige IP-Adressen verteilt). Vermutlich zum Testen, ob mein Sperrscript was taugt....

Es funktioniert. 1532 Versuche hatte er frei, dann war Schluss. 55 Fehler pro Sekunde halte ich übrigens immer noch für etwas zu aggressiv, um einfach "nur mal zu sehn, ob man reinkommt".

Thursday, 10. May 2007

Kein Upload mehr bei PHP5

Notiz für zukünftige Updates von PHP4 auf PHP5:

Wenn Wordpress statt ein Bild hochzuladen nur die Meldung "Konnte die Datei nicht auf die Festplatte kopieren" bringt, dann muss man die Variable upload_tmp_dir in der php.ini oder der Apache-Konfiguration definieren und dafür ein Verzeichnis anlegen, das innerhalb von "open_basedir" liegt.

open_basedir /home/www/schnipsel

upload_tmp_dir /home/www/schnipsel/temp

wäre da zum Beispiel eine gute Kombination.

Wenn Wordpress statt ein Bild hochzuladen nur die Meldung "Konnte die Datei nicht auf die Festplatte kopieren" bringt, dann muss man die Variable upload_tmp_dir in der php.ini oder der Apache-Konfiguration definieren und dafür ein Verzeichnis anlegen, das innerhalb von "open_basedir" liegt.

open_basedir /home/www/schnipsel

upload_tmp_dir /home/www/schnipsel/temp

wäre da zum Beispiel eine gute Kombination.

(Seite 1 von 1, insgesamt 2 Einträge)